|

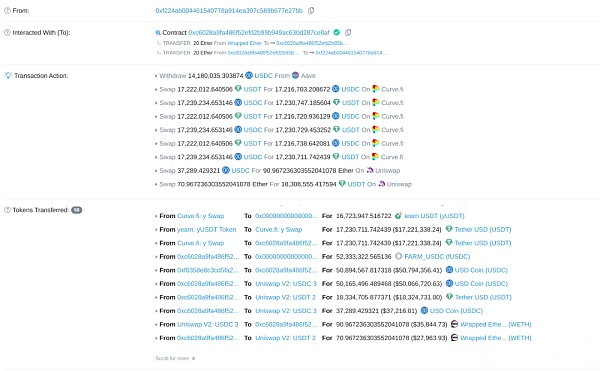

图4:Harvest.Finance套利攻击的交易之一 图4所示交易是在此次发生于Harvest.Finance项目的套利攻击的其中一笔交易,攻击者通过查看该项目智能合约中控制铸造fUSDC代币数目的函数,发现铸造的代币数目依赖于其参考的Curve项目的计算公式,继而依靠闪电贷获得大量初始资金进行套利攻击。 攻击者的执行交易的流程大致如下: 1. 闪电贷借贷得到大笔USDC和USDT; 2. 利用借贷所得USDT通过Curve转换为USDC,提高USDC价格 ; 3. 将获得的USDC存入Harvest.Finance项目的USDC储藏室(vault)中, 同时Harvest.Finance会为该存入的行为攻击者铸造一定数目的fUSDC(铸造的数目受Curve影响); 4. 将初始借贷所得的USDC通过Curve转换为USDT,提高USDT的价格,同时USDC价格降低 ; 5. 最终攻击者将持有额所有fUSDC转换回USDC,此时因为Curve中的USDC价格降低,导致影响了兑换回USDC的数目增加。 最终攻击者利用类似操作,完成了14笔利用针对USDC的套利交易,然后利用同样的思路,针对USDT完成了另外13笔套利交易。 根据官方报告,计算了攻击者返还给项目的1300万USDC和11万USDT之后,总损失超过2亿人民币。 在Harvest.Finance这次的套利攻击事件中,攻击者通过影响USDC、USDT代币的价格来进行套利。 因此,项目代币价格不能简单的依赖于其相对数目,而应该稳定建立于实时、有效、可靠的价格提供系统之上。例如目前的chainlink的价格预言机便可以一定程度上解决此类隐患。 当讨论一个流动性挖矿项目的安全性时,不应仅仅简单的查看程序代码、智能合约的安全,而需要查看更加深层的、逻辑性的漏洞,例如治理中心化以及代币价格控制逻辑可能导致的套利攻击风险。 传统的代码审计并不适合包括流动性挖矿在内的区块链项目。 面对此类项目,需要有经验丰富的区块链项目专业审计人员,从传统代码审计、逻辑审计、金融模型审计等多角度对项目的安全进行逐步且完备的审核,才可确保项目的安全。(责任编辑:admin) |